Andreas er Cloud Architect i Cloudworks og Okta Technical Champion. Han hjælper kunder på deres digitale identitetsrejse ved at designe og implementere komplekse IAM-løsninger. Disse er i stor grad automatiseret for at opnå mest effekt med minimal brugerfriktion.

Vores punkter nedenfor er ikke beregnet til at erstatte Oktas allerede fuldgyldige dokumentation af Office 365-integrationen. Vores intension er kun at give et yderligere perspektiv baseret på vores erfaring på området.

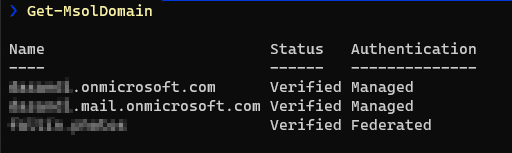

Eksempel på indstillinger i Azure AD domæne. Et føderet domæne og to “managed". Sidstnævnte betyder, at de ikke er føderet.

Eksempel på indstillinger i Azure AD domæne. Et føderet domæne og to “managed". Sidstnævnte betyder, at de ikke er føderet.